Zapraszamy do zapoznania się z naszym artykułem o pożarze w Kuźni Społecznej w Olsztynie, który został opublikowany w renomowanym czasopiśmie międzynarodowym Forensic Science International: Reports

Kryminalistyka cyfrowa i odzyskiwanie danych

Zapraszamy do zapoznania się z naszym artykułem o pożarze w Kuźni Społecznej w Olsztynie, który został opublikowany w renomowanym czasopiśmie międzynarodowym Forensic Science International: Reports

Jak już wiemy z poprzedniego wpisu kontroler dysku SSD musi dysponować wolnymi komórkami pamięci NAND. Jest to konieczne, jeśli chodzi o pracę translatora FTL, bez którego nie funkcjonuje logiczna adresacja LBA, a bez LBA nie działa system operacyjny, czyli użytkownik nie może korzystać z dysku SSD, odczytywać lub zapisywać jakiekolwiek dane. W związku z tym kontroler dysku SSD nieustannie szuka bloków pamięci NAND, które można zwolnić bez uszkodzenia danych użytkownika lub danych systemowych dysku SSD. Z tą drugą kategorią danych dla kontrolera „wszystko jest jasne”, bo on sam je tworzy i wypełnia treścią. Natomiast zrozumienie, które to dane użytkownika nie są mu już potrzebne, jest dla kontrolera nieco bardziej skomplikowane.

Jak pamiętamy z poprzedniego wpisu, w przypadku, kiedy użytkownik usuwa pliki, system operacyjny nie trudni się nadpisywaniem usuniętych danych, a zmienia tylko kilka bitów w odpowiednich tabelach (tzw. flagi). To powoduje, że plik z poziomu systemu operacyjnego staje się niewidoczny. W przypadku dysków SSD takie podejście powodowałoby, że po pewnym czasie dysk zapchałby się niepotrzebnymi danymi i przestał działać. Aby zwolnić zajęte przez „niepotrzebne” pliki komórki pamięci NAND (czyli wykasować te dane na stale), kontroler dysku musi najpierw zidentyfikować pliki, które nie są już potrzebne użytkownikowi.

To wszystko, o czym pisaliśmy w części pierwszej powoduje, że dysk SSD musi mieć pewnego rodzaju „pośrednika” pomiędzy dwoma mechanizmami zapisu i odczytu danych – adresacją logiczną LBA (którą posługuje się system operacyjny) z jednej strony a scalakiem pamięci NAND z drugiej. Ten ostatni, jak już Państwo wiecie z poprzedniego wpisu, może wykonywać tylko trzy rodzaje operacji – read, write oraz erase. Zauważmy, że nie ma wśród nich operacji rewrite, czyli nadpisywania – wynika to z fizycznych ograniczeń tego typu pamięci. Ale tak się składa, że jest to operacja istotna dla funkcjonowania mechanizmu LBA, który bezwarunkowo umożliwia systemowi operacyjnemu zapisywanie/odczytywanie/modyfikację danych w każdym bloku logicznym (de facto sektorze z danymi), który tą adresacją jest objęty – czyli posiada wyrażony liczbą (od 0 do iluś bilionów) adres LBA.

Dyski typu SSD coraz częściej wykorzystuje się jako podstawowy nośnik danych zarówno w urządzeniach klasy konsumenckiej, jak i specjalistycznej (np. w serwerach). Zgodnie z prognozami, w 2021 r. sprzedaż dysków SSD przewyższy sprzedaż dysków twardych typu HDD. Dzisiaj istnieje ponad 80 firm, które produkują dyski SSD (warto zwrócić uwagę na to, że dyski HDD w 1985 roku, tj. na początku ich istnienia, były produkowane przez 75 firm, z których obecnie funkcjonuje tylko 3).

Kilka lat temu dyski SSD wyprzedziły dyski typu HDD pod względem pojemności maksymalnej. Obecny „rekordzista” wśród dysków typu HDD ma pojemność 20 terabajt – znacznie mniej niż 100 terabajtowy konkurent z rodziny SSD firmy Nimbus.

Czytaj dalejW niniejszym blogu analizujemy przypadek odzyskiwania danych z nośników cyfrowych uszkodzonych podczas pożaru i operacji gaśniczej. Szczegółowo opiszemy także procedury odzyskiwania danych.

Pożar wybuchł około 3 nad ranem w dwukondygnacyjnym budynku niemieszkalnym – olsztyńskiej Kuźni Społecznej. Po godzinie został zauważony i wezwano straż pożarną. W akcji gaśniczej brało udział ponad 60 strażaków. Udało im się ograniczyć rozprzestrzenianie się ognia na drugim piętrze, ale całkowite ugaszenie ognia zajęło prawie cztery godziny. Uszkodzona została trzecia część budynku, w tym drugie piętro zajmowane przez wydawnictwo. Przyczyna pożaru została później określona jako przypadkowa. Większość komputerów firmy wydawniczej, w tym komputery stacjonarne i laptopy, znajdowała się na pierwszym piętrze, przez co narażone one były nie tylko na działanie wysokich temperatur, lecz także na oddziaływanie środków gaśniczych, uderzenia i wstrząsy.

Do laboratorium UratujemyTwojeDane.pl trafiło 14 nośników. Wśród nich 3,5-calowe dyski twarde z komputerów stacjonarnych, dyski SSD oraz 2,5-calowe dyski twarde z laptopów oraz dyski twarde zewnętrzne z interfejsami USB 3.0.

Czytaj dalejPytanie 1: Jaki jest najprostszy sposób na usunięcie oprogramowania szpiegowskiego z komputera. Czy trzeba zrobić format całego dysku?

W przypadku, kiedy tego rodzaju oprogramowanie zostało wykryte przez Państwa antywirus, należy posługiwać się wskazówkami antywirusa, tj. można wybrać opcję „skasuj zarażone pliki” lub “wylecz”. Jeśli zaś Państwa antywirus nie wykrywa obecności złośliwego oprogramowania, a są podejrzenia, że takie oprogramowanie jest w systemie, można skorzystać z takich narzędzi jak Dr.Web LiveDisk. Po uruchomieniu tego darmowego programu (z bootowalnego pendrive’a) można sprawdzić wszystkie podłączone do Państwa komputera nośniki i ewentualnie usunąć oprogramowanie złośliwe.

Formatowanie całego dysku twardego jest środkiem skrajnym. Robimy to w sytuacji, kiedy system operacyjny na naszym komputerze jest na tyle „zawirusowany”, że jego “leczenie” zajmie zbyt dużo czasu lub może skutkować uszkodzeniem jego funkcjonalności.

Niestety nie zawsze istnieje możliwość wykrycia wirusa przy pomocy programu antywirusowego. Program wirusowy może być tak zamaskowany, że antywirus nie znajdzie w nim znanych sygnatur wirusowych (tzw. obfuscation).

Pytanie 2. Na jakich zasadach działają przeglądarki typu Tor?

Kiedy używamy przeglądarki TOR, to przeglądarka taka nie zwraca się do stron internetowych bezpośrednio jak to robi każda inna, zwykła przeglądarka. Zamiast tego przeglądarka TOR łączy się z tymi stronami (serwerem, na którym umieszczono stronę) za pośrednictwem sieci TOR. Zgodnie z opisem z Wiki, “schemat połączenia wygląda w następujący sposób: Użytkownik → węzeł1 → węzeł2 → węzeł3 → Serwer docelowy”. Oznacza to, że kiedy wysyłamy z naszego komputera zapytanie do jakiegoś serwera, żeby wysłał on nam kopię konkretnej strony internetowej, to nie zwracamy się do serwera bezpośrednio. Zamiast tego oprogramowanie TOR …

Czytaj dalejDzisiejszy temat będzie nieco odbiegał od informatyki (śledczej), ale niestety też jest bardzo życiowy. Dotyczy on przyznawania się do winy, a mianowicie ewentualności wymuszenia przez Policję takiego przyznania się.

Kiedy przyznajemy się do popełnienia przestępstwa stwarzamy tym samym niesamowicie mocny obciążający dowód. Prawdziwe przyznanie może być żyznym źródłem nowych dowodów, które dotychczas były znane tylko sprawcy przestępstwa. Ono pomaga oskarżeniu zbudować silną sprawę w sytuacji, kiedy są dostępne tylko dowody poszlakowe. W niektórych przypadkach, jak np. zabójstwa bez ciała czy podpalenia lasów, trudno jest udowodnić winę podejrzewanego bez kooperacji z jego strony.

Niektóre techniki przesłuchania mogą powodować fałszywe przyznania się do winy, które z kolei są częstą przyczyną pomyłek sądowych. Chodzi tu przede wszystkim o przemoc fizyczną, tortury oraz manipulację. Zakaz używania tego rodzaju technik przez Policję i służby specjalne jest ugruntowany w prawie międzynarodowym i jest również obecny w prawie krajowym. Te ostatnie zawiera mechanizmy, które w ideale pozbawiają sensu naruszenie zakazu stosowania tortur czy innych form przemocy przez funkcjonariuszy. O tych mechanizmach oraz różnicach w ich implementacji w Polsce i Rosji oraz na poziomie europejskim w dzisiejszym artykule w języku angielskim.

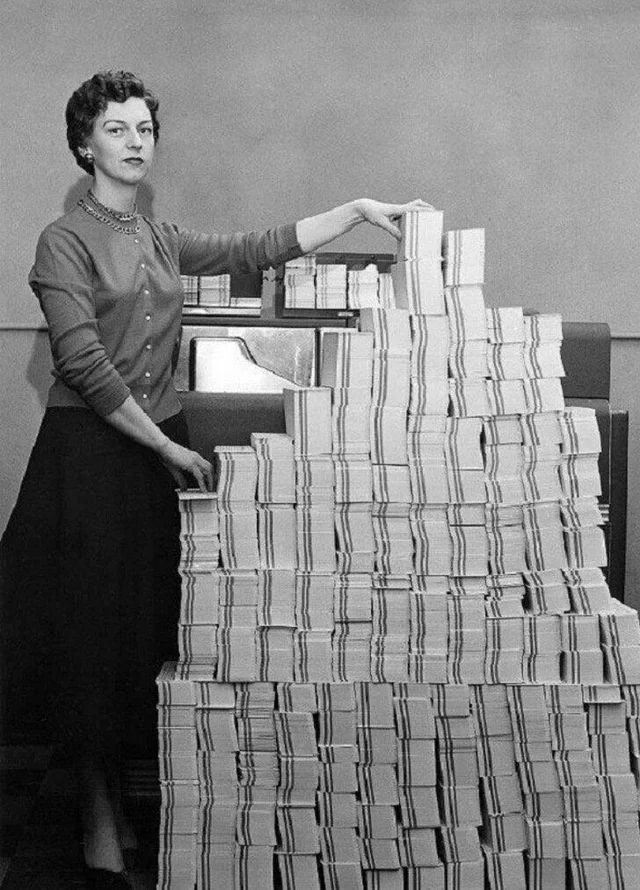

W latach 50. w Stanach Zjednoczonych wraz ze zwiększeniem ilości danych cyfrowych pojawiła się potrzeba zapewnienia szybkiego dostępu do nich. Najbardziej popularne w tym czasie nośniki danych – karty perforowane i streamery – takiego dostępu nie zapewniali. W przypadku kart perforowanych, żeby znaleźć potrzebne informacje lub kod programu należało ręcznie przeszukać zbiór kart – kartotekę, a następnie znalezioną kartę umieścić w czytniku. To znacząco wydłużało tzw. seek time, czyli czas dostępu – charakterystyka systemów przechowywania danych cyfrowych oznaczająca prędkość odnajdywania przez system potrzebnych w tej chwili danych.

Czasem mamy potrzebę szybkiej i pewnej utylizacji nośniku zawierającego określone (wrażliwe, personalne) dane. Może to być kartka z kodem PIN do naszej karty płatniczej, koperta z danymi adresowymi, imieniem i nazwiskiem, które to warto podrzeć na małe kawałki przed wyrzuceniem do śmietnika. To pozwala uniknąć wielu problemów. Nieostrożne udostępnienie naszych danych osobowych może skutkować tym, że mogą one trafić do rąk oszustów, którzy będą je wykorzystywali w celu wyłudzenia pieniędzy, uzyskania kredytu lub wyrobieniu kopii naszej karty SIM.

Sytuacja jest jednak bardziej skomplikowana w przypadku nośników komputerowych. Nawet małej pojemności pendrive może zawierać taką ilość naszych zdjęć i dokumentów, że po wydrukowaniu nie zmieściłyby się one nawet w kilku śmietnikach. W związku z tym tego typu urządzenia wymagają szczególnej uwagi i przede wszystkim należy je poprawnie utylizować.

Czytaj dalejW tym artykule pokażemy Państwu, jak szybko i bezpowrotnie uniemożliwić dostęp do danych znajdujących się na 2,5-calowym HDD.

BAD sektory to najczęstsza przyczyna “śmierci” starych dysków twardych, kiedy nie możemy uzyskać dostęp do wcześniej zapisanych plików. Jako osoba, która na co dzień zajmuje się zawodowo odzyskiwaniem danych z uszkodzonych dysków twardych, postaram się w kilku słowach wyjaśnić przyrodę tego zjawiska.

Na początku wyjaśnijmy sobie, czym jest sektor w przypadku współczesnych HDD.

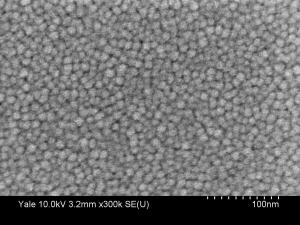

Podłoże talerzy magnetycznych we współczesnych HDD może być zrobione ze szkła lub aluminium. Na nią napylane są drobne cząsteczki materiału ferromagnetycznego. Pod mikroskopem to przypomina troszeczkę kawior (Zdjęcie 1).